Czym dokładnie jest Onion Over VPN? (Szybkie wyjaśnienie)

Czujesz się bezpiecznie w Internecie? Czytałeś historie o zhakowanych kontach bankowych, skradzionych tożsamościach, prześladowcach online i wyciekających zdjęciach. Możesz się zastanawiać, kto podsłuchuje Twoje rozmowy, gdy zaczynasz widzieć na Facebooku reklamy produktu, o którym właśnie mówiłeś. To jest straszne.

Czy możesz się chronić? Tak, są tam narzędzia. VPN i TOR to dwa podobne rozwiązania tego problemu – jedno oferowane komercyjnie przez firmy, drugie to zdecentralizowany projekt społecznościowy. Obie działają i warto je sprawdzić.

Jeśli połączysz te dwie technologie, otrzymasz Onion over VPN. Czy to może być ostateczne rozwiązanie? Czy są jakieś wady? Czytaj dalej, aby dowiedzieć się, jak działa Onion over VPN i czy jest dla Ciebie.

Co to jest VPN?

VPN to „wirtualna sieć prywatna”. Jego celem jest zachowanie prywatności i bezpieczeństwa Twoich działań online. To ważne: domyślnie jesteś bardzo widoczne i bardzo wrażliwy.

Jak widoczne? Za każdym razem, gdy łączysz się z witryną, udostępniasz informacje o sobie. To obejmuje:

- Twój adres IP. Między innymi pozwala każdemu, kto ogląda, poznać Twojego dostawcę usług internetowych i przybliżoną lokalizację.

- Informacje o Twoim systemie. Obejmuje to system operacyjny i przeglądarkę komputera, procesor, pamięć, przestrzeń dyskową, zainstalowane czcionki, stan baterii, liczbę kamer i mikrofonów i inne.

Prawdopodobnie te strony internetowe prowadzą rejestr tych informacji dla każdego odwiedzającego.

Twój dostawca usług internetowych może również zobaczyć Twoją aktywność online. Prawdopodobnie przechowują dzienniki każdej odwiedzanej witryny i czasu spędzonego na każdej z nich. Jeśli jesteś w sieci biznesowej lub szkolnej, prawdopodobnie również to rejestrują. Facebook i inni reklamodawcy śledzą Cię, aby wiedzieć, jakie produkty Ci sprzedać. Wreszcie, rządy i hakerzy mogą również przeglądać i rejestrować twoje połączenia.

Jak się z tym czujesz? Wcześniej użyłem słowa: bezbronny. VPN stosują dwie kluczowe strategie, aby przywrócić Twoją prywatność:

- Przekazują cały ruch przez serwer VPN. Odwiedzane witryny będą rejestrować adres IP i lokalizację serwera VPN, a nie Twój komputer.

- Szyfrują cały ruch od momentu opuszczenia komputera do momentu przybycia na serwer. W ten sposób dostawcy usług internetowych i inni nie są świadomi odwiedzanych witryn ani wysyłanych informacji, chociaż mogą stwierdzić, że korzystasz z VPN.

To znacznie poprawia twoją prywatność:

- Twój pracodawca, dostawca usług internetowych i inne osoby nie mogą już widzieć ani rejestrować Twojej aktywności online.

- Odwiedzane witryny będą rejestrować adres IP i lokalizację serwera VPN, a nie Twój komputer.

- Reklamodawcy, rządy i pracodawcy nie mogą już Cię śledzić ani przeglądać odwiedzanych witryn.

- Możesz uzyskać dostęp do treści w kraju serwera, do których możesz nie mieć dostępu z własnego.

Ale jest jedna rzecz, o której musisz być bardzo świadomy: Twój dostawca VPN może to wszystko zobaczyć. Wybierz więc usługę, której ufasz: taką z silną polityką prywatności, która nie prowadzi dzienników Twoich działań.

Kolejną rzeczą, o której należy pamiętać, jest to, że korzystanie z VPN wpłynie na szybkość połączenia. Szyfrowanie danych i przekazywanie ich przez serwer wymaga czasu. Ile czasu różni się w zależności od dostawcy VPN, odległości serwera od Ciebie i liczby innych osób korzystających z tego serwera w tym czasie.

Co to jest TOR?

TOR oznacza „Router cebulowy”. To kolejny sposób na zachowanie prywatności Twoich działań online. TOR nie jest prowadzony ani nie jest własnością firmy ani korporacji, ale jest zdecentralizowaną siecią prowadzoną przez wolontariuszy.

Zamiast korzystać z normalnej przeglądarki internetowej, takiej jak Safari, Chrome lub Edge, używasz Przeglądarka TOR, który jest dostępny dla większości systemów operacyjnych. Chroni Twoją prywatność i oferuje korzyści podobne do VPN:

1. Cały ruch jest szyfrowany — nie tylko raz, ale trzy razy. Oznacza to, że Twój dostawca usług internetowych, pracodawca i inne osoby nie są świadome Twojej aktywności online, chociaż widzą, że korzystasz z TOR. Ani firma VPN.

2. Przeglądarka prześle Twój ruch przez losowy węzeł w sieci (komputer wolontariusza), a następnie przez co najmniej dwa inne węzły, zanim dotrze do strony, z którą chcesz się połączyć. Odwiedzane witryny nie będą znały Twojego prawdziwego adresu IP ani lokalizacji.

W ramach projektu Projekt TOROficjalna strona internetowa wyjaśnia:

Przeglądarka Tor uniemożliwia osobie oglądającej twoje połączenie wiedzieć, jakie strony odwiedzasz. Wszyscy, którzy monitorują twoje nawyki przeglądania, widzą, że używasz Tora.

Tak więc TOR jest potencjalnie bezpieczniejszy niż VPN, ale także wolniejszy. Twój ruch jest wielokrotnie szyfrowany i przechodzi przez więcej węzłów sieciowych. Wymaga również korzystania ze specjalnej przeglądarki internetowej.

Jednak nic nie jest idealne. Krytycy TOR uważają, że VPN mają jedną zaletę: wiesz, kto jest właścicielem serwerów. Nie masz pojęcia, do kogo należą węzły sieci TOR. Niektórzy obawiają się, że rządy i hakerzy mogą zgłaszać się na ochotnika do śledzenia użytkowników.

Co to jest cebula przez VPN?

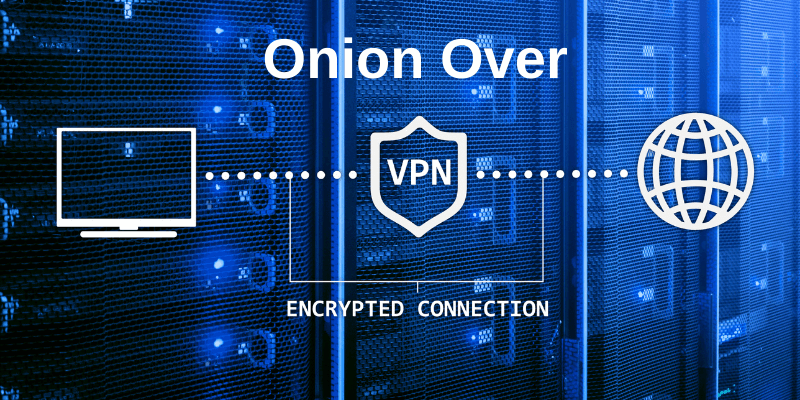

TOR over VPN (lub Onion over VPN) to połączenie obu technologii. Jest bez wątpienia bezpieczniejszy niż każda z tych technologii samodzielnie. Ale ponieważ ruch przebiega przez oba wąskie gardła, jest również wolniejszy niż w obu. Największe korzyści uzyskasz, łącząc się najpierw z siecią VPN.

„Onion over VPN to rozwiązanie zapewniające prywatność, w którym ruch internetowy przechodzi przez jeden z naszych serwerów, przechodzi przez sieć Onion i dopiero wtedy dociera do Internetu”. (NordVPN)

ExpressVPN wymienia kilka zalet Onion w porównaniu z VPN:

- Niektóre sieci szkolne i biznesowe blokują TOR. Łącząc się najpierw z VPN, nadal możesz uzyskać do niego dostęp. Twój dostawca usług internetowych również nie będzie mógł zobaczyć, że używasz TOR.

- Twój dostawca VPN będzie wiedział, że używasz TOR, ale nie będzie mógł zobaczyć Twojej aktywności online za pośrednictwem tej sieci.

- Jeśli w przeglądarce lub sieci TOR występuje błąd lub luka w zabezpieczeniach, Twoja sieć VPN zapewnia dodatkowy poziom bezpieczeństwa, aby Cię chronić.

- Łatwiej jest skonfigurować: po prostu połącz się z VPN, a następnie uruchom przeglądarkę TOR. Niektóre VPN umożliwiają dostęp do sieci TOR podczas korzystania z innych przeglądarek (patrz poniżej).

Więc co powinieneś zrobić?

Jeśli Onion over VPN oferuje najbardziej prywatne i bezpieczne korzystanie z Internetu, dlaczego nie jest częściej używany? Dwa powody. Po pierwsze, tworzy znacznie wolniejsze połączenie internetowe. Po drugie, przez większość czasu to przesada. Zdecydowana większość użytkowników nie potrzebuje tego dodatkowego poziomu ochrony.

Do normalnego przeglądania Internetu wystarczy standardowe połączenie VPN lub TOR. Większości osób polecam korzystanie z renomowanej usługi VPN. Będziesz mógł surfować po sieci bez śledzenia i rejestrowania każdej odwiedzanej witryny. Wystarczy wybrać zaufanego dostawcę, który oferuje potrzebne funkcje.

Napisaliśmy mnóstwo artykułów, które pomogą Ci w podjęciu tej decyzji:

- Najlepsza sieć VPN dla komputerów Mac

- Najlepsza sieć VPN dla Netflix

- Najlepszy VPN dla Amazon Fire TV Stick

- Najlepsze routery VPN

Istnieją jednak sytuacje, w których możesz zdecydować się na wymianę szybkości na dodatkowe bezpieczeństwo Onion w porównaniu z VPN, na przykład gdy prywatność i anonimowość są najważniejsze.

Ci, którzy decydują się na ominięcie rządowej cenzury, dziennikarze chroniący swoje źródła i działacze polityczni są najlepszymi przykładami, podobnie jak ci, którzy mają silne idee dotyczące wolności i bezpieczeństwa.

Jak zacząć? Możesz korzystać z sieci Onion z dowolną usługą VPN, najpierw łącząc się z VPN, a następnie uruchamiając przeglądarkę TOR. Niektóre VPN twierdzą, że oferują dodatkowe wsparcie dla TOR over VPN:

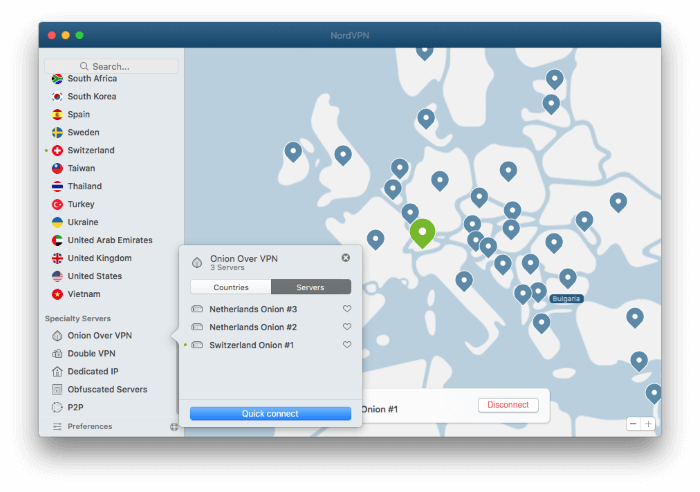

– NordVPN (od 3.71 USD/miesiąc) to szybka usługa VPN, która twierdzi, że jest „fanatykiem w kwestii Twojej prywatności i bezpieczeństwa” i oferuje wyspecjalizowane serwery Onion over VPN, które będą kierować Twój ruch przez sieć TOR bez konieczności korzystania z przeglądarki TOR. Możesz dowiedzieć się więcej od naszego Recenzja NordVPN.

– Astrill VPN (od 10 USD miesięcznie) jest szybki, łatwy w użyciu i oferuje TOR przez VPN z dowolną przeglądarką internetową. Dowiedz się więcej w naszym Recenzja Astrill VPN.

– Surfshark (od 2.49 USD miesięcznie) to wysoko oceniana sieć VPN oferująca szybkie serwery i dodatkowe opcje bezpieczeństwa, w tym TOR przez VPN. Wymagane jest korzystanie z przeglądarki TOR. Ich serwery używają pamięci RAM, a nie dysków twardych, więc żadne poufne dane nie są zachowywane po ich wyłączeniu. Jest to szczegółowo omówione w naszym Recenzja Surfshark.

– ExpressVPN (od 8.33 USD/miesiąc) to popularna sieć VPN, która może tunelować przez cenzurę internetową i oferuje TOR przez VPN (za pośrednictwem przeglądarki TOR), aby zapewnić jeszcze bardziej rygorystyczną prywatność w Internecie. Opisujemy to szczegółowo w naszym Recenzja ExpressVPN.

Pamiętaj, że NordVPN i Astrill VPN oferują największą wygodę, umożliwiając dostęp do TOR przy użyciu dowolnej przeglądarki, podczas gdy Surfshark i ExpressVPN wymagają korzystania z przeglądarki TOR.

Derniers articles